本報告由Beosin、Elven、Footprint Analytics聯合出品,本章作者:Beosin 研究團隊Mario、田大俠Donny

*因篇幅有限,本篇內容僅展示報告安全態勢部分,我們將在後續發布監管政策等內容。

前言

本研究報告由區塊鏈安全聯盟發起,由聯盟成員Beosin、Web3小律、Elven共同創作,旨在全面探討2023年全球區塊鏈安全態勢和加密行業的重點監管政策。通過對全球區塊鏈安全現狀的分析和評估,報告將揭示當前面臨的安全挑战和威脅,並提供解決方案和最佳實踐。同時,報告還將審視各國政府和監管機構在加密行業監管方面的立場和政策導向,以幫助讀者了解監管環境的動態變化和可能的影響。

通過這份報告,讀者將能夠更全面地了解Web3區塊鏈安全態勢的動態演變和監管政策的核心要點。這將有助於讀者評估和應對區塊鏈領域所面臨的安全挑战,並在遵守監管要求的前提下推動行業的可持續發展。此外,讀者還可以從報告中獲得有關安全措施、合規性要求和行業發展方向的有益建議,以幫助他們在這一新興領域中做出明智的決策和行動。區塊鏈安全和監管是Web3時代發展的關鍵問題。通過深入研究和探討,我們可以更好地理解和應對這些挑战,推動區塊鏈技術的安全性和可持續發展。

1、2023 年度Web3區塊鏈安全態勢綜述

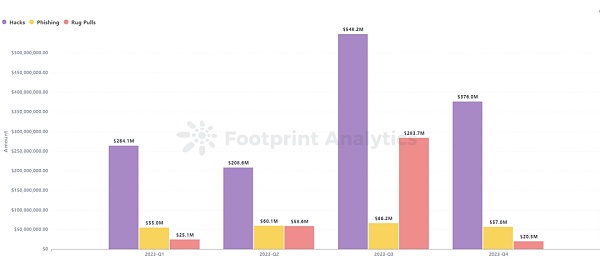

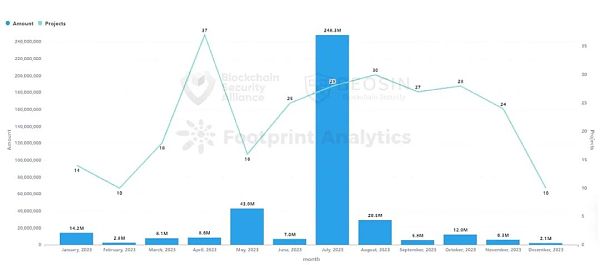

據區塊鏈安全審計公司 Beosin 旗下 EagleEye 平台監測,2023 年 Web3 領域因黑客攻擊、釣魚詐騙和項目方 Rug Pull 造成的總損失達到了 20.2 億美元。其中攻擊事件 191 起,總損失金額約 13.97 億美元;項目方 Rug Pull 事件 267 起,總損失約 3.88 億美元;釣魚詐騙總損失金額約 2.38 億美元。

2023年,黑客攻擊、釣魚詐騙和項目方 Rug Pull 事件均較 2022 年有了顯著下降,總金額降幅達到了 53.9%。其中黑客攻擊事件降幅最大,從 2022 年的 36 億美元降到了 2023 的 13.97 億美元,下降了約 61.2%。釣魚詐騙損失較 2022 年下降了 33.2%,Rug Pull 損失較 2022 年下降了 8.8%。

2023 年共發生損失過億美元的攻擊事件 4 起,損失在 1000 萬美元至1億美元區間的攻擊事件 17 起。前 10 大安全事件總損失金額約爲 10 億美元,佔到了年度攻擊事件總金額的 71.5%。

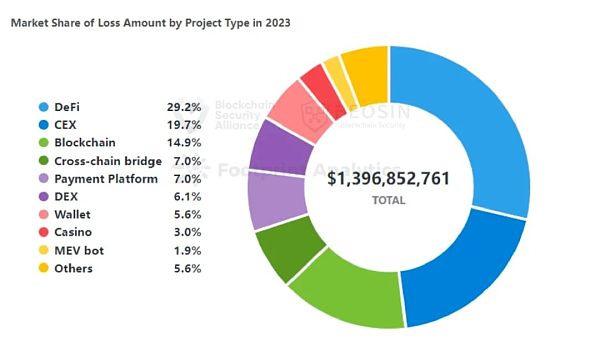

2023 年被攻擊的項目類型較 2022 年相比更加廣泛,包括 DeFi、CEX、DEX、公鏈、跨鏈橋、錢包、支付平台、博彩平台、加密經紀商、基礎設施、密碼管理器、开發工具、MEV 機器人、TG 機器人等多種類型。DeFi 爲被攻擊頻次和損失金額最高的項目類型,130 次 DeFi 攻擊共造成損失約 4.08 億美元。

2023 年發生攻擊事件的公鏈類型更加頻繁,出現多起在多條鏈上被盜的安全事件。Ethereum 依舊是損失金額最高的公鏈,71 次 Ethereum 上的攻擊事件造成了 7.66 億美元的損失,佔到了全年總損失的 54.9%。

從攻擊手法來看,30 次私鑰泄露事件共造成約 6.27 億美元的損失,佔總損失的 44.9%,是造成損失最多的攻擊方式。合約漏洞利用是出現頻次最高的攻擊方式,191 起攻擊事件裏,有 99 次來自於合約漏洞利用,佔比達到了 51.8%。

全年約 2.95 億美元的被盜資金被追回,佔比約 21.1%,較 2022 年有了大幅提升。全年約有 3.3 億美元的被盜資金轉入了混幣器,佔總被盜資金的 23.6%。

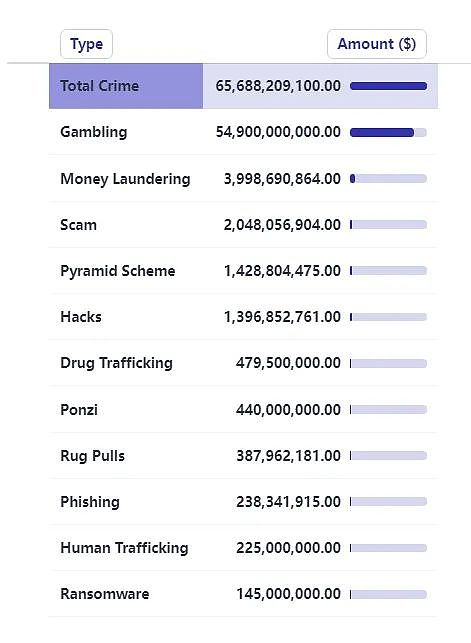

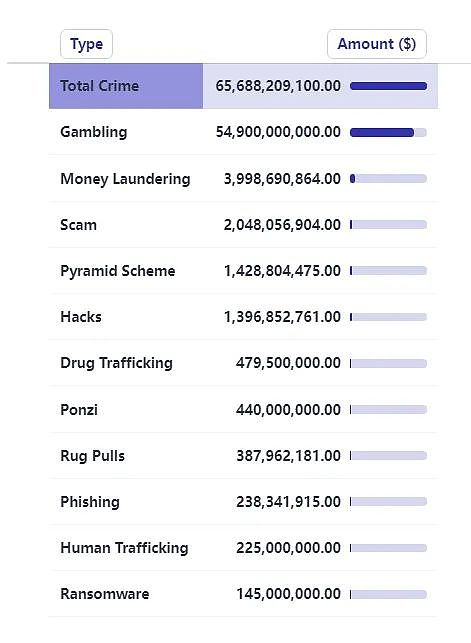

和鏈上黑客攻擊、釣魚詐騙和項目方 Rug Pull 金額顯著下降不同的是,2023 年鏈下加密領域犯罪數據大幅增加。2023年,全球加密行業犯罪金額達到了驚人的 656.88 億美元,較 2022 年的 137.6 億美元上漲了約 377%。涉及金額排在前三位的犯罪類型分別爲網賭、洗錢和詐騙。

2、2023 Web3生態十大安全事件

2023 年共發生損失過億的攻擊事件 4 起:Mixin Network(2 億美元)、Euler Finance(1.97 億美元)、Poloniex(1.26 億美元) 和 HTX & Heco Bridge(1.1 億美元)。前 10 大安全事件總損失金額約爲 10 億美元,佔到了年度攻擊事件總金額的 71.5%。

No.1 Mixin Network

損失金額:2 億美元

攻擊方式:雲服務商數據庫攻擊

9 月 23 日凌晨, Mixin Network 雲服務商數據庫遭到黑客攻擊,導致主網部分資產丟失,涉及資金約 2 億美元。9 月 25 日,Mixin 創始人在直播中對此次事件公开進行解釋稱,此次受損資產以比特幣核心資產爲主,BOX 和 XIN 等資產並未出現嚴重被盜情況,具體的攻擊情況尚不能透露。

No.2 Euler Finance

損失金額:1.97 億美元

攻擊方式:合約漏洞 - 業務邏輯問題

3 月 13 日,DeFi 借貸協議 Euler Finance 遭到攻擊,損失約 1.97 億美元。攻擊的根本原因在於合約未對用戶實際持有的代幣數量和捐贈之後用戶的账本的健康狀態進行正確的檢查。該事件的所有被盜資金已全被攻擊者返還。

No.3 Poloniex

損失金額:1.26 億美元

攻擊方式:私鑰泄露/ APT 攻擊

11 月 10 日,孫宇晨旗下交易所 Poloniex 相關地址持續轉出大額資產,疑似被盜。緊接着,孫宇晨以及 Poloniex 在社交平台發布公告證實了被盜事件。根據Beosin安全團隊使用Beosin Trace追蹤統計,Poloniex 被盜資產累計約 1.26 億美元。

No.4 HTX & Heco Bridge

損失金額:1.1 億美元

攻擊方式:私鑰泄露

11 月 22 日,孫宇晨旗下交易所 HTX 及跨鏈橋 Heco Bridge 遭到黑客攻擊,總計損失達 1.1 億美元,其中 Heco Bridge 損失 8660 萬美元,HTX 損失約 2340 萬美元。

No.5 Curve/ Vyper

損失金額:7300 萬美元

攻擊方式:合約漏洞 - 重入

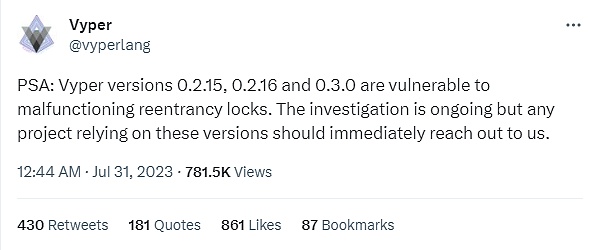

7 月 31 日凌晨以太坊編程語言 Vyper 發推表示,Vyper 0.2.15、0.2.16 和 0.3.0 版本有重入鎖有漏洞,加上原生的ETH可以在轉账時調callback,導致這幾個和ETH組的lp池子可以被重入攻擊。接着Curve官方推特發文表示,由於重入鎖出現故障,許多使用 Vyper 0.2.15 的穩定幣池 (alETH/msETH/pETH) 遭到攻擊。本次事件損失金額約 7300 萬美元。

No.6 CoinEx

損失金額:7000 萬美元

攻擊方式:私鑰泄露/ APT 攻擊

9 月 12 日,加密交易所 CoinEX 發布聲明稱風控系統檢測到用於臨時存儲平台交易資產的熱錢包出現可疑的大額提現活動,已第一時間成立特別小組介入處理,本次事件中主要涉及 ETH、TRON、Polygon等代幣資產,被盜金額約 7000 萬美元。

No.7 Atomic Wallet

損失金額:6700 萬美元

攻擊方式:私鑰泄露/ APT 攻擊

Beosin旗下EagleEye 安全風險監控、預警與阻斷平台監測顯示,Atomic Wallet 於 6 月初遭攻擊,據 Beosin 團隊統計,綜合鏈上已知的受害人報案信息,此次攻擊造成的損失至少約 6700 萬美元。

No.8 Alphapo

損失金額:6000 萬美元

攻擊方式:私鑰泄露/ APT 攻擊

7 月 23 日,加密貨幣支付服務商 Alphapo 熱錢包被盜,共損失 6000 萬美元。該事件系朝鮮黑客組織 Lazarus 所爲。

No.9 KyberSwap

損失金額:5470 萬美元

攻擊方式:合約漏洞 - 業務邏輯問題

11 月 22 日,DEX 項目 KyberSwap 遭到攻擊,共造成約 5470 萬美元損失。Kyber Network 表示,本次黑客攻擊是 DeFi 歷史上最復雜的攻擊之一,攻擊者需要執行一系列精確的鏈上操作才能利用該漏洞。

No.10 Stake.com

損失金額:4130 萬美元

攻擊方式:私鑰泄露/ APT 攻擊

9 月 4 日,加密博彩平台 Stake.com 遭遇黑客攻擊。攻擊發生後,Stake.com表示其 ETH 和 BSC 上熱錢包發生未經授權的交易,正在進行調查,並將在錢包完全重新確保安全後盡快恢復存提款。該事件系朝鮮黑客組織 Lazarus 所爲。

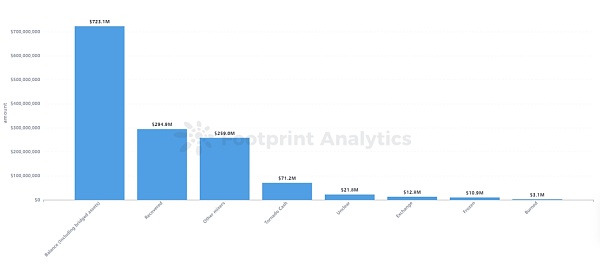

3、被攻擊項目類型

和 2022 年相比,2023 年被攻擊的項目類型更加廣泛,損失金額也不再集中於某幾種項目類型上。除了DeFi、CEX、DEX、公鏈、跨鏈橋、錢包等常見類型外,2023 年黑客攻擊事件還出現在支付平台、博彩平台、加密經紀商、基礎設施、密碼管理器、开發工具、MEV 機器人、TG 機器人等多種項目類型上。

2023 年的 191 起攻擊事件裏,DeFi 項目佔了 130 次(約 68%),是被攻擊次數最多的項目類型。DeFi 攻擊總損失金額約 4.08 億美元,佔所有損失金額的 29.2%,也是損失金額最多的項目類型。

損失金額排在第 2 位的是 CEX(中心化交易所),9 次攻擊共造成 2.75 億美元的損失。另外,還有 16 次攻擊事件發生在 DEX(去中心化交易所)類型,共損失約 8568 萬美元。綜合看來,交易所類型在 2023 年安全事件頻發,交易所安全是繼 DeFi 安全之後的第二大挑战。

損失金額排在第 3 位的是公鏈,損失金額約爲 2.08 億美元,主要來自於 Mixin Network 被盜 2 億美元事件。

2023年,跨鏈橋損失金額排在第 4 位,約佔所有損失金額的 7%。而在 2022 年,12 次跨鏈橋安全事件共造成了約 18.9 億美元損失,佔到了當年總損失金額的 52.5%。2023 年跨鏈橋安全事件顯著減少。

排在第 5 位的是加密支付平台,2 起安全事件(Alphapo 和 CoinsPaid)共損失約 9730 萬美元,這兩起事件幕後黑客均指向朝鮮 APT 組織 Lazarus。

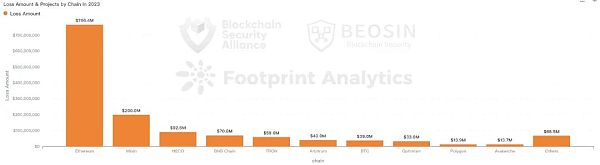

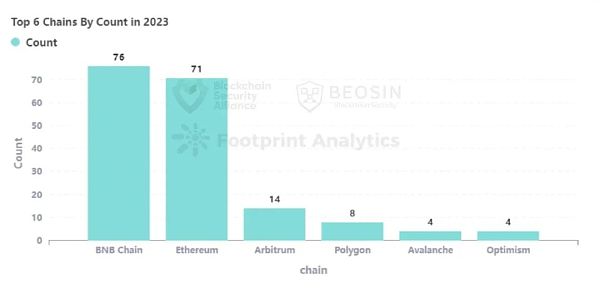

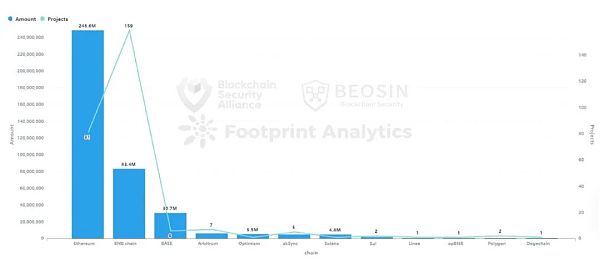

4、各鏈損失金額情況

和 2022 年相比,2023 年發生攻擊事件的公鏈類型也更加廣泛,主要源自於 2023 發生了多起 CEX 私鑰泄露事件,在多條鏈上均有損失。按損失金額排名前五的分別是 Ethereum、Mixin、HECO、BNB Chain、TRON;按攻擊事件次數排名前五的分別是 BNB Chain、Ethereum、Arbitrum、Polygon、Optimism 和 Avalanche(並列第5)。

和 2022 年相同的是,Ethereum 依舊是損失金額最高的公鏈。71 次 Ethereum 上的攻擊事件造成了 7.66 億美元的損失,佔到了全年總損失的 54.9%。

Mixin 鏈損失排在第 2 位,單次安全事件損失達到了 2 億美元。第三位的是 HECO,損失約爲 9260 萬美元。

BNB Chain上的攻擊事件達到了 76 次,佔總攻擊事件數量的 39.8%,是所有鏈平台中攻擊事件次數最多的。BNB Chain 上總損失約爲 7081 萬美元,絕大多數事件(88%)集中在 100 萬美元以下。

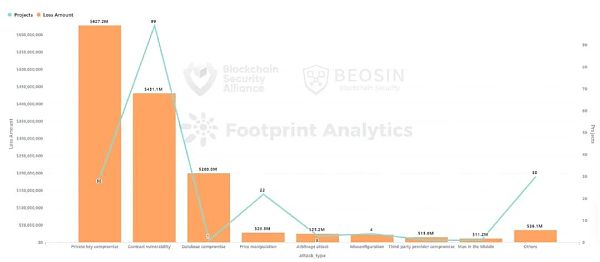

5、攻擊手法分析

和 2022 年相比,2023 年的攻擊方式更加多樣化,尤其增加了多種 Web2 的攻擊方式,包括:數據庫攻擊、供應鏈攻擊、第三方服務商攻擊、中間人攻擊、DNS 攻擊、前端攻擊等。

2023年,30 次私鑰泄露事件共造成 6.27 億美元的損失,佔總損失的 44.9%,是造成損失最多的攻擊方式。造成較大損失的私鑰泄露事件有:Poloniex(1.26 億美元)、HTX & Heco Bridge(1.1 億美元)、CoinEx(7000 萬美元)、Atomic Wallet(6700萬美元)、Alphapo(6000 萬美元)。其中大部分事件和朝鮮 APT 組織 Lazarus 相關。

合約漏洞利用是出現頻次最高的攻擊方式,191 起攻擊事件裏,有 99 次來自於合約漏洞利用,佔比達到了 51.8%。合約漏洞造成的總損失爲 4.3 億美元,排在損失金額的第二位。

按照漏洞細分,出現頻次最高、造成損失最多的爲業務邏輯漏洞,合約漏洞事件裏約有 72.7% 的損失金額來自業務邏輯漏洞,共造成損失約 3.13 億美元。損失金額排名第二的合約漏洞爲重入,13 次重入漏洞造成了約 9347 萬美元的損失。

6、典型案例攻擊手法分析

6.1 Euler Finance 安全事件

事件概要

3月13日,Ethereum 鏈上的借貸項目 Euler Finance 遭到閃電貸攻擊,損失達到了 1.97 億美元。

3月16日,Euler基金會懸賞100萬美元以徵集對逮捕黑客以及返還盜取資金有幫助的信息。

3月17日,Euler Labs首席執行官Michael Bentley發推文表示,Euler“一直是一個安全意識強的項目”。從2021年5月至2022年9月,Euler Finance接受了Halborn、Solidified、ZK Labs、Certora、Sherlock和Omnisica等6家區塊鏈安全公司的10次審計。

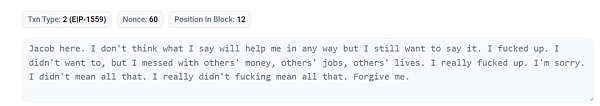

從3月18日开始至4月4日,攻擊者开始陸續返還資金。期間攻擊者通過鏈上信息進行道歉,稱自己“攪亂了別人的錢,別人的工作,別人的生活”並請求大家的原諒。

4月4日,Euler Labs在推特上表示,經過成功協商,攻擊者已歸還了所有盜取資金。

漏洞分析

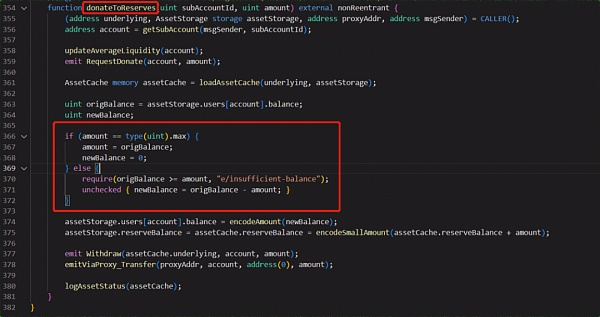

在本次攻擊中,Etoken合約的donateToReserves函數沒有正確檢查用戶實際持有的代幣數量和捐贈後用戶账本的健康狀態。攻擊者利用這個漏洞,捐贈了1億個eDAI,而實際上攻擊者只質押了3000萬個DAI。

由於捐贈後,用戶账本的健康狀態符合清算條件,借貸合約被觸發清算。清算過程中,eDAI和dDAI會被轉移到清算合約。但是,由於壞账額度非常大,清算合約會應用最大折扣進行清算。清算結束後,清算合約擁有310.93M個eDAI和259.31M個dDAI。

此時,用戶账本的健康狀態已恢復,用戶可以提取資金。可提取的金額是eDAI和dDAI的差值。但池子中實際上只有3890萬DAI,所以用戶只能提取這部分金額。

6.2 Vyper/Curve 安全事件

事件概要

7 月 31 日,以太坊編程語言 Vyper 發推表示,Vyper 0.2.15、0.2.16 和 0.3.0 版本有重入鎖有漏洞。Curve 表示,多個使用 Vyper 0.2.15 的穩定幣池 (CRV/alETH/msETH/pETH) 遭到攻擊,總損失達到了 7300 萬美元,事後約 5230 萬美元已被黑客歸還。

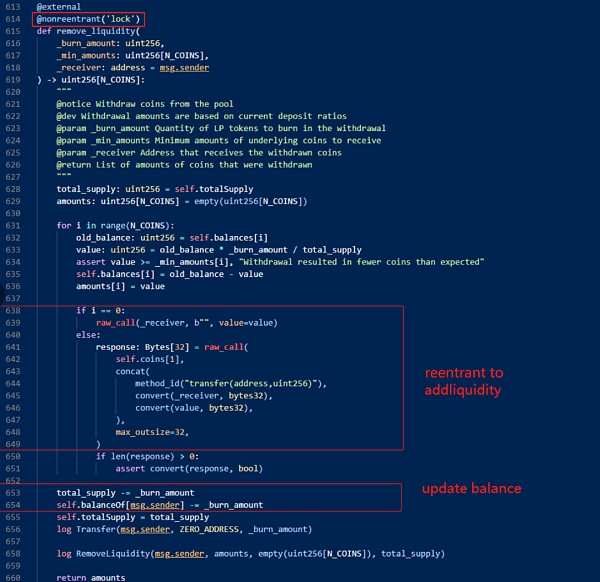

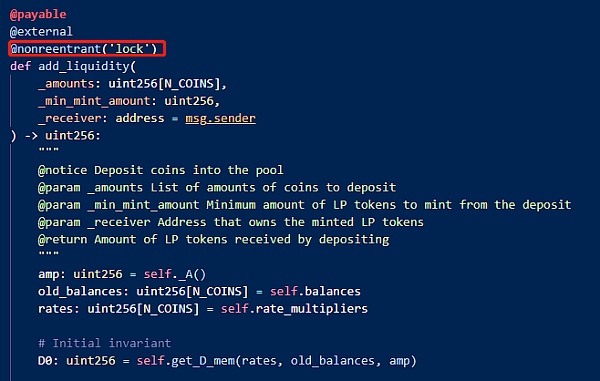

漏洞分析

本次攻擊主要是源於是Vyper 0.2.15的防重入鎖失效,攻擊者在調用相關流動性池子的remove_liquidity函數移除流動性時通過重入add_liquidity函數添加流動性,由於余額更新在重入進add_liquidity函數之前,導致價格計算出現錯誤。

7、反洗錢典型事件分析回顧

7.1 Atomic Wallet錢包被盜案

據Beosin旗下EagleEye安全風險監控、預警與阻斷平台監測顯示,Atomic Wallet於今年6月初遭攻擊,據Beosin團隊統計,綜合鏈上已知的受害人報案信息,此次攻擊造成的損失至少約6700萬美元。

根據Beosin團隊分析,此次被盜事件截止目前涉及的鏈包括BTC、ETH、TRX在內總共21條鏈。被盜資金主要集中在以太坊鏈。其中:

以太坊鏈已查出被盜資金爲16262個ETH價值的虛擬貨幣,約3000萬美元。

波場鏈波場鏈已知被盜資金爲251335387.3208個TRX價值的虛擬貨幣,約1700萬美元。

BTC鏈BTC鏈已知被盜資金爲420.882個BTC價值的虛擬貨幣,折合1260萬美元。

BSC鏈BSC鏈已知被盜資金爲40.206266個BNB價值的虛擬貨幣。

其余鏈XRP:1676015個XRP,約84萬美元LTC:2839.873689個LTC,約22萬美元DOGE:800575.67369797個DOGE,約5萬美元

我們根據以太坊鏈上的洗錢方式舉例

在黑客對贓款的操作中,以太坊被攻擊鏈路上有兩種主要的方式:

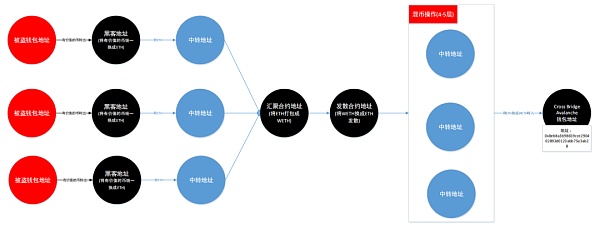

通過合約進行發散後利用Avalanche跨鏈洗錢

根據Beosin團隊分析,黑客會首先將錢包中有價值的幣統一換成公鏈的主幣,再通過兩個合約來進行匯集。

該合約地址會通過兩層中轉將ETH打包成WETH,再將WETH轉入用於將ETH發散的合約,通過最高5層中轉轉入Avalanche 用於Cross Bridge的錢包地址中進行跨鏈操作,該跨鏈不使用合約進行,屬於Avalanche的內部記账式交易類型。

以太坊鏈路簡圖如下:

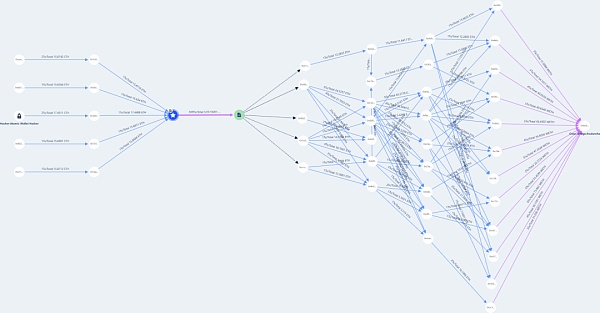

匯聚合約1:

0xe07e2153542eb4b768b4d73081143c90d25f1d58涉案共計3357.0201個ETH

換成WETH後轉入合約0x3c3ed2597b140f31241281523952e936037cbed3

銷贓路线詳細圖如下所示:

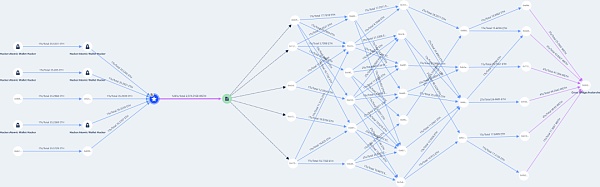

匯聚合約2:0x7417b428f597648d1472945ff434c395cca73245涉案共計3009.8874個ETH

黑客換成WETH後轉入合約0x20deb1f8e842fb42e7af4c1e8e6ebfa9d6fde5a0

銷贓路线詳細圖如下所示:

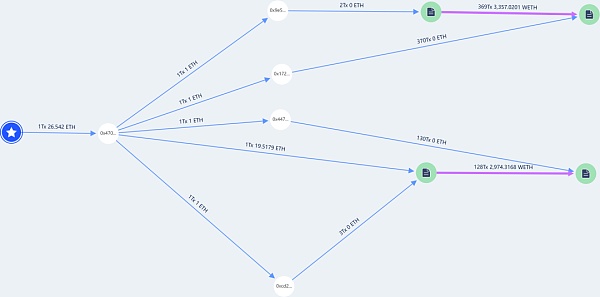

兩個匯聚合約通過同意手續費來源確認,部分沒有交易行爲地址隱藏。手續費路徑如下:

此外,在以太坊鏈上,黑客還通過各種跨鏈橋協議以及交易所洗錢,這一部分目前統計涉案金額爲9896 ETH,這一部分會通過多個歸集地址進行歸集。

整個事件中,黑客洗錢渠道多,主要通過各類交易所账戶進行洗錢,同時也有直接流入跨鏈橋合約的情況。其它鏈上的資金流向分析可點擊查閱:一場涉及至少6000萬美元的錢包被盜案,BeosinKYT帶你拆穿黑客洗錢套路

其它反洗錢案例分析:

1 Stake.com被攻擊損失4000萬美元,Beosin KYT/AML帶你追蹤被盜資金流向

2 Beosin KYT解析JPEX風波背後的資金流向,用戶如何分析鏈上數據提升資產安全?

3 Poly Network被攻擊後續,Beosin KYT/AML帶你追蹤被盜資金流向,解鎖黑客更多套路

4 一場3160 萬美元的Rug Pull?Beosin KYT帶你追蹤資金動向,教你識破高收益的騙局陷阱!

8、被盜資產的資金流向分析

2023 年全年被盜的資金中,約有 7.23 億美元還保留在黑客地址(包括通過跨鏈轉出和分散到多個地址的情況),佔總被盜資金的 51.8%。與去年相比,今年黑客更傾向於用多次跨鏈進行洗錢,並將被盜資金分散到很多地址上。地址增加、洗錢路徑變復雜,這無疑爲項目方和監管機構增加了調查難度。

約 2.95 億美元的被盜資金被追回,佔比約 21.1%。而在 2022 年,追回的資金僅爲 8 %。2023 年被盜資金追回的情況明顯優於 2022 年,大部分來自於鏈上談判返還。

全年約有 3.3 億美元的被盜資金轉入了混幣器(約 7116 萬美元轉入Tornado Cash,另外 2.59 億美元轉入其他混幣平台),佔總被盜資金的 23.6%。該比例較去年的 38.7% 有着顯著下降。自 2022 年 8 月美國 OFAC 制裁 Tornado Cash 以來,被盜資金轉入 Tornado Cash 的金額有了大幅降低,取而代之的是其他混幣平台使用量的增加,如 Sinbad, FixedFloat 等。2023 年 11 月,美國 OFAC 又將 Sinbad 列入了制裁名單,稱其爲“朝鮮Lazarus 組織的主要洗錢工具”。

此外,還有少部分被盜資金(1279 萬美元)轉入了交易所,另外也有少部分被盜資金(1090 萬美元)遭到了凍結。

9、項目審計情況分析

191 起攻擊事件裏,有 79 起事件的項目方沒有經過審計,101 起事件的項目方經過了審計。本年度經過審計的項目方比例略高於去年(去年經過審計/未經審計的項目比例大致相當)。

79個沒有經過審計的項目中,合約漏洞事件佔了47起(59.5%)。這表明,沒有經過審計的項目更容易存在潛在的安全風險。相比之下,101個經過審計的項目中,合約漏洞事件佔了51起(50.5%)。這顯示出審計在一定程度上能夠提高項目的安全性。

然而,由於Web3市場缺乏完善的規範標准,導致審計質量參差不齊,最終呈現的結果遠未達到預期。爲了有效保障資產安全,建議項目在上线之前務必尋找專業的安全公司進行審計。Beosin 作爲一家全球領先的區塊鏈安全公司,致力於Web3生態的安全發展,已審計智能合約和公鏈主網超3000份,包括PancakeSwap、Ronin Network、OKCSwap等。Beosin作爲一家可信賴的區塊鏈安全公司,可以爲項目方提供卓越的安全審計服務。

10、Rug Pull 分析

2023年,Beosin旗下EagleEye 平台共監測到 Web3 生態 Rug Pull 事件 267 起,總涉及金額約爲 3.88 億美元,較 2022 年下降約 8.7%。

從金額上看,267 起 Rug Pull 事件中,233 起 (87%)事件金額都在 100 萬美元以下,該比例和 2022 年大致相當。涉及金額在千萬美元以上的共 4 個項目,包括Multichain(2.1 億美元)、Fintoch(3160 萬美元)、BALD(2300 萬美元)、PEPE(1550 萬美元)。

BNB Chain 和 Ethereum 上的 Rug Pull 項目佔到了總數量的 92.3%,分別爲 159 起和 81 起。其他公鏈也發生過小數量的 Rug Pull 事件,包括:Arbitrum、BASE、Sui、zkSync 等。

11、2023全球加密行業犯罪數據

2023年,全球加密行業犯罪金額達到了驚人的 656.88 億美元,較 2022 年的 137.6 億美元上漲了約 377%。雖然鏈上黑客攻擊金額大幅下降,加密貨幣其他領域的犯罪案件卻大幅增加。增幅排名第一的爲網賭,涉及金額達到了 549 億美元。排在後面的分別爲洗錢(約 40 億美元)、詐騙(約 20.5 億美元)、傳銷(約 14.3 億美元)、黑客攻擊(約 13.9 億美元)。

隨着全球加密監管體系的完善和對加密貨幣犯罪打擊的深入,2023年全球警方累計破獲多起涉及金額上億美元的大案件。以下是一些典型案件回顧:

No.1 2023年7月,中國湖北警方偵破全國「虛擬貨幣第一案」,涉案流水達 4000 億人民幣(約合 549 億美元)。這起網絡賭博案涉案人員超過 5 萬人,服務器設在中國境外,主犯邱某某等人已被依法送審。

No.2 2023年8月,新加坡當局查處有史以來最大的洗錢案件,涉案金額達到了 28 億新元,洗錢方式主要通過虛擬貨幣。

No.3 2023年3月,中國江蘇警方對Ubank“炒幣”騙局提起公訴,涉及傳銷交易量超100億人民幣(約合 14 億美元)。

No.4 2023年12月,根據美國紐約東區檢察官辦公室的一份聲明,虛擬貨幣交易所Bitzlato聯合創始人承認了7億美元洗錢罪指控。

No.5 2023年7月,巴西聯邦警察局搗毀兩個販毒犯罪團夥,共轉移超 4.17 億美元並通過加密資產提供洗錢服務。

No.6 2023年2月,根據美國俄勒岡州的一份起訴書,Forsage 的創始人因涉嫌 3.4 億美元的 DeFi 龐氏騙局而被起訴。

No.7 2023年11月,印度喜馬偕爾邦警方在涉案 3 億美元的加密貨幣詐騙案中逮捕了 18 人。

No.8 2023年8月,以色列警方指控商人Moshe Hogeg及其合夥人詐騙投資者達 2.9 億美元的加密貨幣。

No.9 2023年6月,泰國警方破獲一起涉嫌加密幣詐騙案件,涉案金額或超過 100 億泰銖(約 2.88 億美元)。

No.10 2023年10月,中國香港虛擬資產交易平台JPEX涉嫌詐騙,警方累計逮捕 66 人,涉案金額約 16 億港元(約 2.05 億美元)。

2023 年是加密貨幣犯罪案件激增的一年。詐騙、傳銷案件的頻繁出現也意味着普通用戶受到資產損失的概率大大增加。因此,加強對加密貨幣行業的監管迫在眉睫。我們可以看到,全球監管機構今年已經對加密貨幣監管已經做出了不少努力,但距離一個完善、安全、正向發展的生態仍然有很長的路要走。

12、2023 年Web3區塊鏈安全態勢總結

2023 年,鏈上黑客攻擊活動、釣魚詐騙、項目方 Rug Pull 事件均較 2022 年有了明顯的下降。黑客攻擊損失金額降幅達到了 61.3%,損失最高的攻擊手法也從去年的合約漏洞利用轉變爲了今年的私鑰泄露。造成這一轉變的主要原因包括:

1. 在去年猖獗的黑客活動之後,今年整個Web3生態更加注重安全性,從項目方到安全公司都在各個方面做出了努力,如實時鏈上監控、更加注重安全審計、從過往合約漏洞利用事件中積極汲取經驗。這導致通過合約漏洞盜取資金比去年變得困難。

2. 全球監管的加強和反洗錢技術的完善。可以看到,2023 年有 21.1% 的被盜資金得以追回,大幅優於 2022 年。隨着Tornado Cash、Sinbad等混幣平台遭到美國制裁,黑客的洗錢路徑也在變得復雜。同時,我們也看到有黑客被當地警方逮捕的新聞,這些都對黑客產生了一定的威懾力。

3. 年初加密熊市的影響。黑客從Web3項目能夠盜取資產的預期收益下降,從而減弱了黑客活動。這也導致黑客不再局限於攻擊DeFi、跨鏈橋、交易所等類型,而是轉向支付平台、博彩平台、加密經紀商、基礎設施、密碼管理器、开發工具、MEV 機器人、TG 機器人等多種類型。

與鏈上黑客活動大幅減少不同的是,鏈下更爲隱蔽的犯罪活動大幅增加,如網賭、洗錢、傳銷詐騙等。由於加密貨幣的匿名性,各類犯罪活動更加傾向於使用加密貨幣進行交易。但是,如果僅僅將虛擬貨幣犯罪案件的增加歸因於加密貨幣的匿名性和監管不足,那是片面的。根本原因還是在於全球犯罪活動的增加,而虛擬貨幣爲這些犯罪活動提供了一個較爲隱蔽和難追蹤的資金渠道。2023年,全球經濟增速大幅放緩,政治環境面臨諸多不穩定因素,這些都在一定程度上促成了全球犯罪活動的激增。在這樣的經濟預期之下,預計 2024 年全球犯罪活動將持續處於高位,這對全球執法機構和監管部門提出了嚴峻的考驗。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。